Uno de los principales problemas en las organizaciones o redes privadas es su propia topología, que debe estar diseñada tanto para impedir accesos no autorizados a nuestra información confidencial como para facilitar la detección de comportamientos que parezcan ilícitos, separando nuestra red con diferentes zonas, mediante reglas en los firewalls, que nuestra organización necesita en su red, la topologia de red en cada organización es particular ( respondiendo a las necesidades y particularidad de la propia organización ), no obstante hay una topologia valida para la mayoría de las organizaciones, separada por cuatro zonas ( las organizaciones pueden disponer de tantas zonas como necesiten para realizar todas sus actividades y pueden ser tan complejas como la propia organización requiera... )

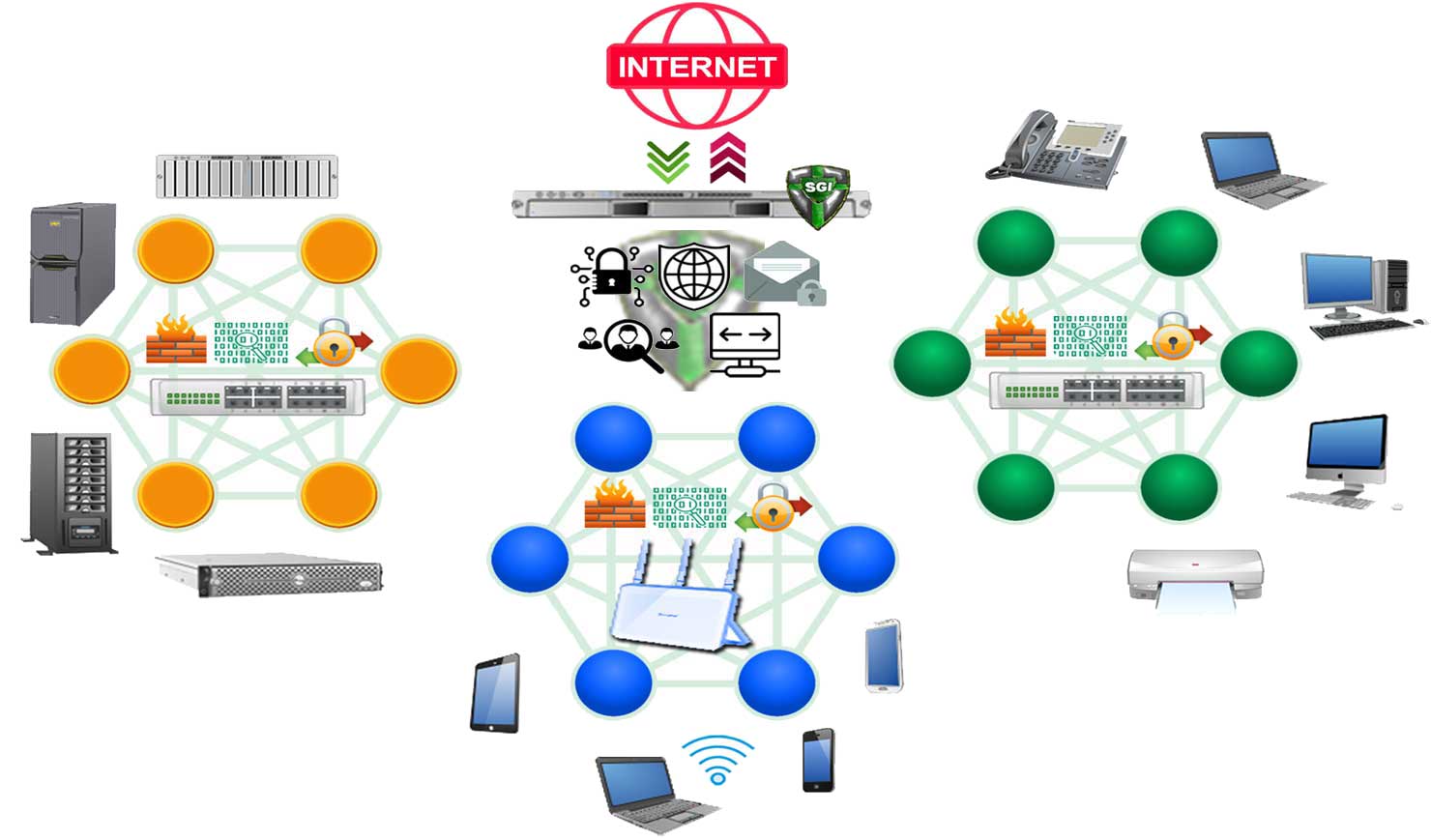

Ejemplo de organización con cuatro zonas en su red.

ZONA INTERNA ( generalmente configurada con color VERDE ), es la zona donde la organización generalmente instala los ordenadores de los trabajadores y diferentes departamentos.

ZONA DMZ ( generalmente configurada con color NARANJA ), la zona donde se instalan servidores que puedan ser consultados desde zonas inseguras ( roja y azul ), por ejemplo para servicios WEB etc...

ZONA WIFI ( generalmente configurada con color AZUL ), la inseguridad de la zona azul donde las instrusiones y brechas de seguridad son relativamente altas, esta destinada a dar wifi a nuestros invitados o en ocasiones especiales a dispositivos de la propia organización.

ZONA INTERNET ( generalmente configurada con color ROJO ), es la zona con más riesgo para las organizaciones, desde donde se originan la mayor parte de amenazas a las organizaciones.

Este es un ejemplo de topologia de red bajo un servidor de seguridad y 4 zonas de red. Lo que garantiza que si las zonas mas inseguras como la AZUL ( WIFI ) o ROJA ( INTERNET ) son vulneradas o se registran ataques hacia otras zonas, estas sean mucho más dificiles de penetrar y garantizar la seguridad de nuestra información confidencial.

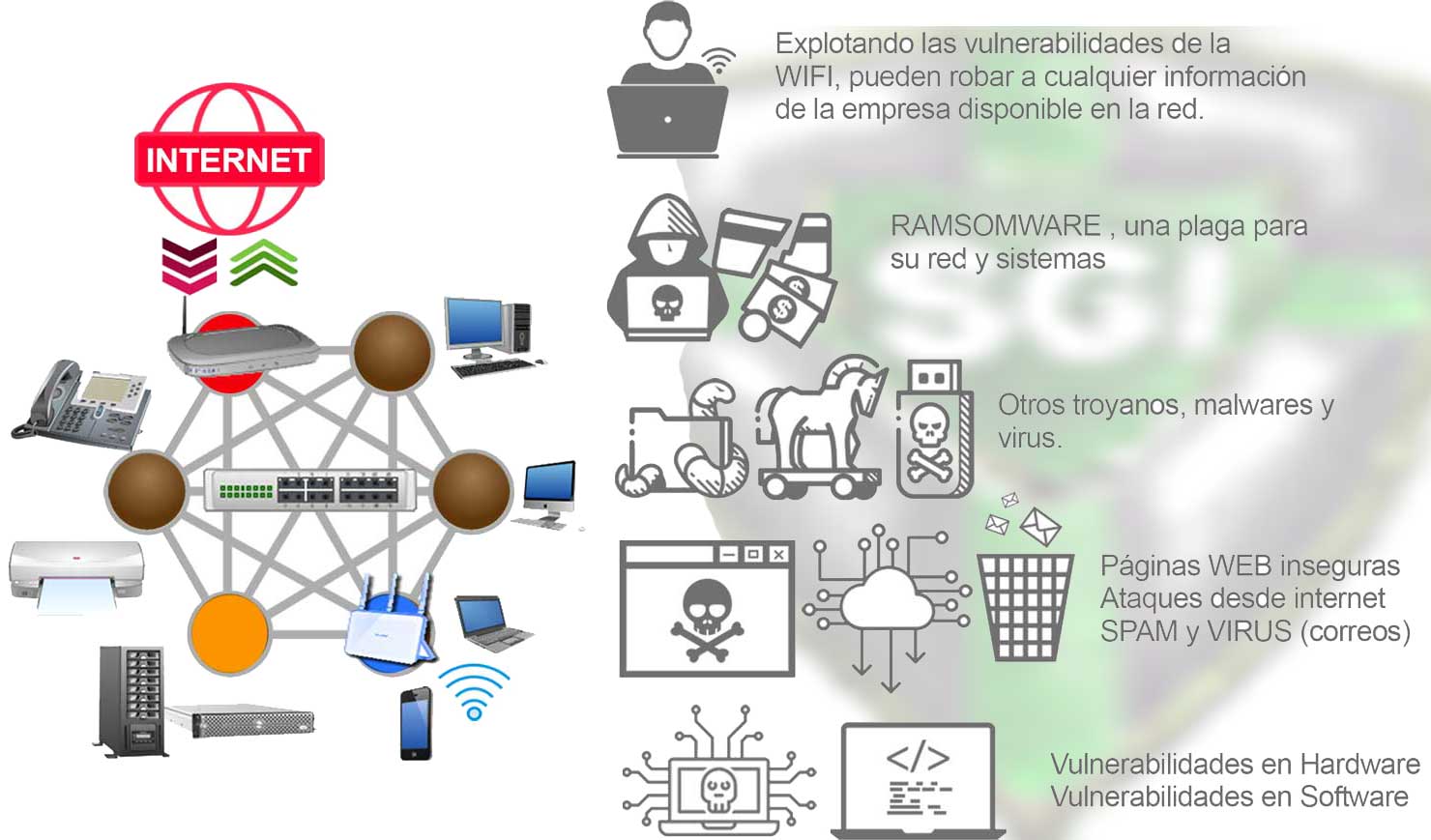

Por lo general todas la mayoría de organizaciones ( pequeñas y grandes ) o redes personales ( autonomos o personales ), disponen de una topologia de red estandard y muy insegura, ya que solo se dispone de una zona donde cualquier penetración desde la wifi o internet posibilita a los atacantes que puedan acceder a nuestra información confidencial.

Esta topologia de red que esta en la mayoría de las organizaciones y redes personales, posibilita el acceso a cualquier equipo conectada a la misma, o aprovechar cualquier vulnerabilidad de cualquiera de los equipos o dispositivos conectados a ella para acceder a la información confidencial.